TL;DR: Desplegué una red segmentada con FortiGate + Meraki para una oficina remota. El ISP no había terminado de provisionar el circuito, las VLANs no existían donde debían, y una impresora WiFi destapó una regla oculta del firewall. Todo se resolvió, pero no sin antes perder horas en problemas que no eran míos.

El Proyecto

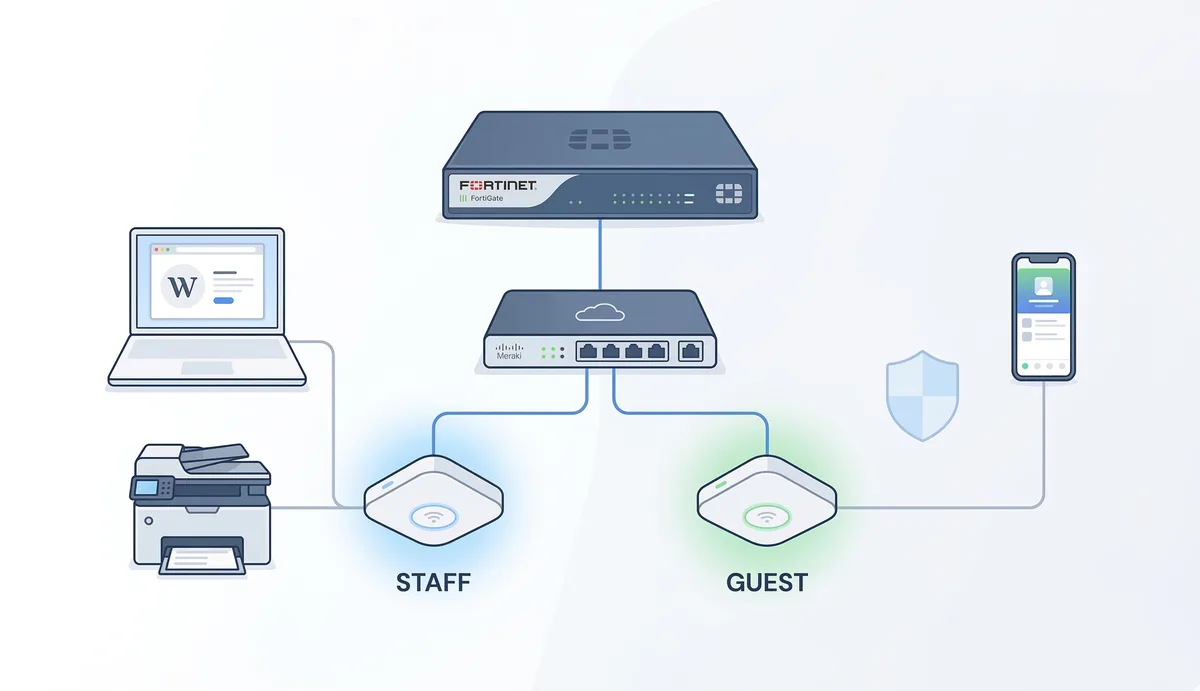

Red para una oficina remota pequeña/mediana. Requerimientos claros: internet seguro, WiFi corporativo separado del de invitados, administración cloud, y simplicidad operativa.

Stack elegido:

- Firewall: Fortinet FortiGate 60F (gateway, NAT, DHCP, políticas)

- Switch: Cisco Meraki MS130-24P (PoE, trunk VLANs, gestión cloud)

- Access Points: Cisco Meraki MR46 (cloud managed, roaming automático)

Topología:

ISP → FortiGate 60F → Meraki MS130-24P → MR46 APs + dispositivos cableadosEl firewall hace todo el heavy lifting: routing, NAT, DHCP, y enforcement de políticas. El switch distribuye VLANs y alimenta los APs por PoE.

Segmentación

Dos VLANs, dos mundos:

| VLAN | Propósito | Subnet | Acceso |

|---|---|---|---|

| 10 | Staff WiFi | 192.168.10.0/24 | LAN completa + internet |

| 30 | Guest WiFi | 192.168.30.0/24 | Solo internet, sin LAN |

Cada VLAN con su gateway y DHCP en el FortiGate, políticas de firewall separadas. Guest no puede tocar nada interno - exactamente como debe ser.

Los Problemas Reales

1. El ISP que no estaba listo

El enlace físico estaba activo. Luz verde en el puerto. Pero el gateway no respondía - ICMP devolvía “Destination unreachable”.

Pasé un buen rato revisando configuración WAN, default route, NAT… todo estaba bien de mi lado.

Causa real: el proveedor no había terminado de provisionar su router. El circuito estaba entregado físicamente pero no lógicamente. Una llamada al ISP y 30 minutos después, todo funcionó.

Lección: antes de tocar tu config, verifica que el otro lado está listo. Un ping al gateway del ISP antes de configurar cualquier otra cosa te ahorra horas.

2. VLANs sin hogar

Los clientes WiFi obtenían IP por DHCP, pero no tenían conectividad. Ni internet, ni LAN, nada.

Causa: faltaban las interfaces VLAN en el FortiGate. El switch distribuía las VLANs correctamente, los APs asignaban los SSIDs a las VLANs correctas, pero el firewall no tenía interfaces para recibirlas.

Sin interface VLAN en el firewall = sin gateway = sin routing = sin vida.

Lección: valida VLANs extremo a extremo. Que existan en el switch no significa que existan donde importa.

3. La impresora fantasma

La impresora WiFi tenía IP correcta en la VLAN de staff. Los usuarios no podían hacerle ping. Parecía un problema de Layer 3.

Pero al probar IPv6, la impresora respondía perfectamente por link-local. Eso confirmó que Layer 2 funcionaba - el problema era específico de IPv4.

Causa: Meraki tenía una regla por defecto en el SSID: Deny IPv4 Any Local LAN Any. Bloqueaba todo tráfico IPv4 entre dispositivos en la misma VLAN a nivel del AP, antes de que llegara al switch siquiera.

Lección: revisa las reglas por defecto de tu plataforma WiFi. Y IPv6 puede ser tu mejor herramienta de troubleshooting - si IPv6 funciona y IPv4 no, el problema no es de conectividad física.

Lo Aprendido

Verifica el ISP primero. Antes de diagnosticar tu lado, confirma que el circuito está provisionado end-to-end. Un ping al gateway del ISP es el paso cero.

VLANs son un sistema, no un componente. Tienen que existir en el switch, en los APs, Y en el firewall. Si falta un eslabón, nada funciona.

Las plataformas cloud tienen opiniones. Meraki, Fortinet, cualquier plataforma managed viene con reglas por defecto que pueden bloquear tráfico legítimo. No asumas que “por defecto” significa “permisivo”.

IPv6 es útil aunque no lo uses. Link-local está siempre ahí y puede confirmar que Layer 2 funciona cuando IPv4 te miente.

Documenta todo el deployment. No para el reporte - para ti mismo en 6 meses cuando algo deje de funcionar y necesites recordar por qué se configuró así.

Lo que sigue

Una red bien desplegada es el cimiento. Para conectarla con autenticación centralizada, consulta la implementación de SSO con Google Workspace. Y para blindar el correo que viaja por esa red, asegura el canal MTA.

Por: Cesar Rosa Polanco - Basado en un caso real, con apoyo editorial de inteligencia artificial.