El escenario

Compraste un dominio. Quizás es para un proyecto que lanzarás en unos meses, una idea de negocio que todavía estás madurando, una inversión a largo plazo, o simplemente quieres proteger tu marca reservando variaciones del nombre. El dominio está ahí, registrado a tu nombre, sin web, sin correo, sin nada.

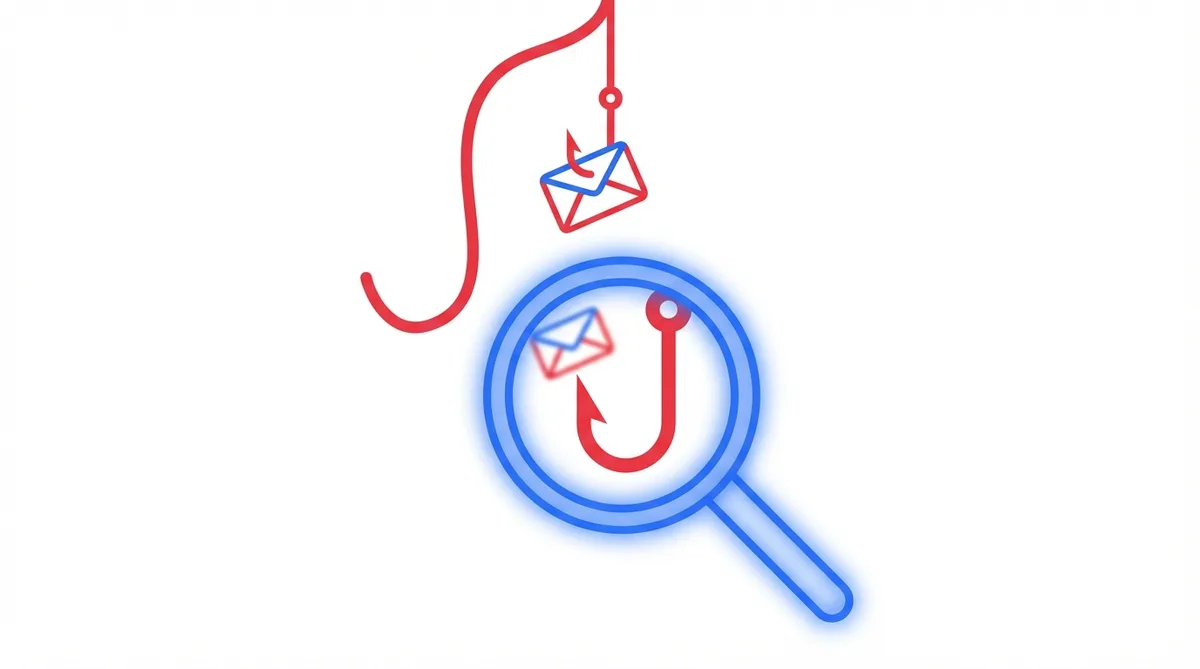

El problema es que ese dominio “vacío” también puede convertirse en una herramienta perfecta para un atacante.

Sin una configuración mínima de seguridad en DNS, alguien puede intentar enviar correos que aparenten venir de tu dominio. Imagina un mensaje desde soporte@tudominiofuturo.com con un enlace de phishing. El receptor ve un dominio legítimo, registrado, y no tiene forma obvia de saber que tú nunca enviaste ese correo. Tu dominio -tu nombre- termina siendo usado para atacar a otros.

No es un escenario raro. Los dominios aparcados y olvidados son atractivos para campañas de spoofing y phishing precisamente porque suelen pasar meses o años sin supervisión.

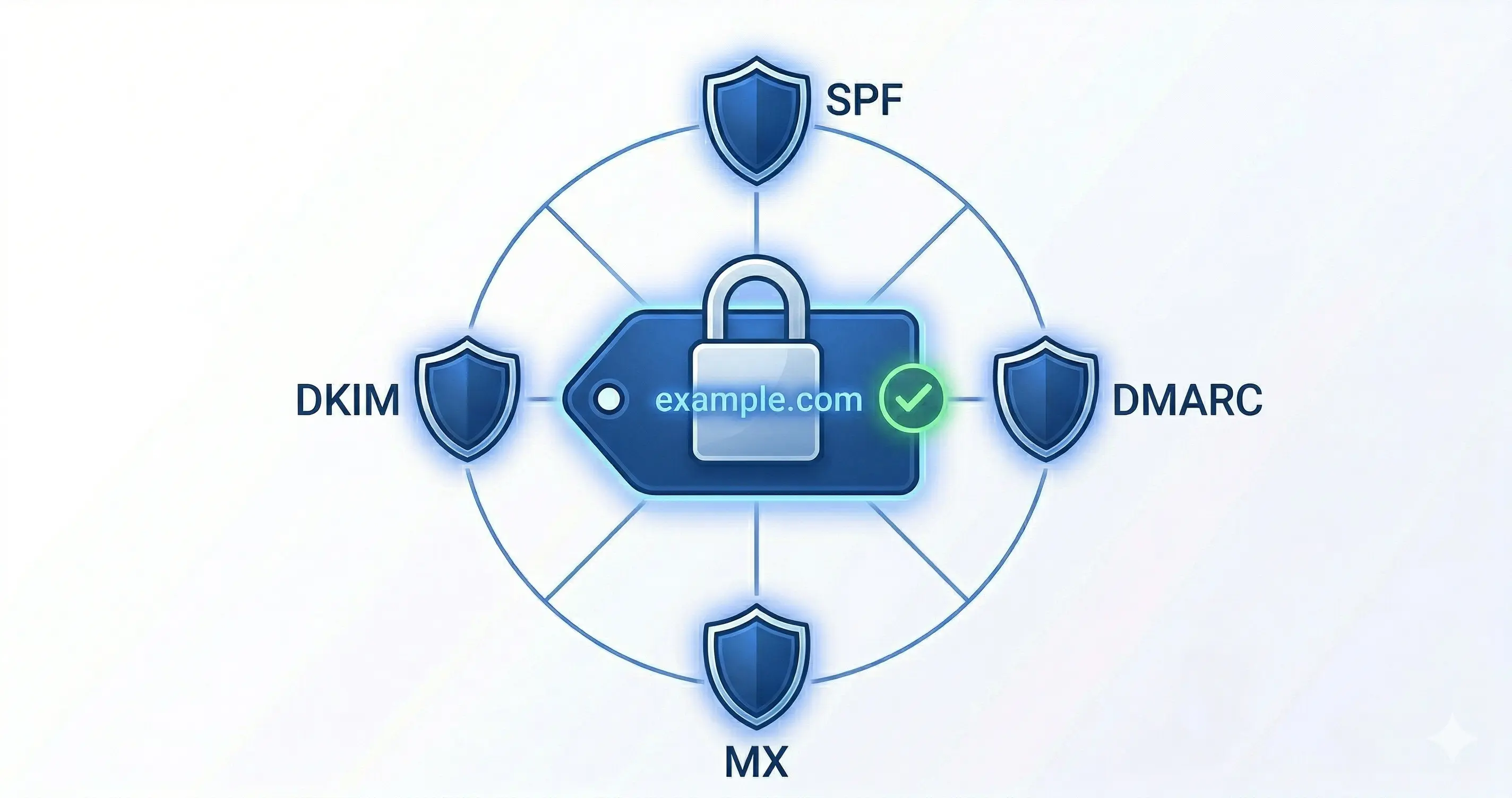

La solución: 4 acciones DNS

La lógica es simple: si tu dominio no envía correo, decláralo de forma explícita. No basta con “no usarlo”. Conviene publicarlo en DNS para que otros sistemas lo interpreten correctamente.

1. SPF - “Nadie está autorizado a enviar”

tudominio.com TXT "v=spf1 -all"SPF le dice a los servidores receptores qué orígenes están autorizados a enviar correo usando tu dominio. Con -all y sin incluir ninguna IP, el mensaje es claro: no autorizas a ningún emisor.

Eso no garantiza por sí solo que todo correo falso será rechazado por todos los receptores, pero sí hace que cualquier mensaje que afirme salir de este dominio falle SPF de forma explícita.

2. DMARC - “Si falla la autenticación alineada, recházalo”

_dmarc.tudominio.com TXT "v=DMARC1; p=reject; rua=mailto:dmarc-reports@tudominio-principal.com;"DMARC define qué deberían hacer los receptores que validan DMARC cuando un mensaje no supera SPF o DKIM con alineación de dominio. Con p=reject, estás pidiendo que esos mensajes no sean aceptados como legítimos.

El parámetro rua es opcional, pero muy útil: te permite recibir reportes agregados para detectar si alguien está intentando usar tu dominio. Usa una dirección de correo en un dominio que sí tenga correo funcionando.

Si rua apunta a otro dominio, ese dominio receptor también debe autorizar la recepción de reportes con un registro adicional como este:

tudominio.com._report._dmarc.tudominio-principal.com TXT "v=DMARC1"3. Null MX - “Este dominio no recibe correo”

tudominio.com MX 0 .Null MX declara de forma explícita que este dominio no tiene servidor de correo. El punto (.) como destino le dice a otros sistemas: no intentes entregar correo aquí, porque este dominio no acepta email.

Es una señal operativa muy útil para evitar intentos de entrega innecesarios y dejar claro que el dominio está aparcado también a nivel de recepción.

4. Elimina o revoca selectores DKIM heredados

Para un dominio aparcado, la opción más limpia es no publicar claves DKIM.

Si tu dominio tiene selectores antiguos en _domainkey -por ejemplo, registros TXT o CNAME que quedaron de una configuración previa- elimínalos. DKIM funciona por selector, así que la revisión debe hacerse sobre registros concretos, no con un wildcard genérico.

Si necesitas una revocación temporal durante una transición, puedes revocar un selector específico con una clave vacía:

selector1._domainkey.tudominio.com TXT "v=DKIM1; p="Úsalo solo para selectores concretos que quieras invalidar. Para un dominio que nunca envía correo, el objetivo final debería ser no publicar claves DKIM activas.

Por qué estas 4 acciones juntas

Cada una cubre un ángulo distinto:

- SPF declara que no hay remitentes autorizados.

- DMARC publica una política de rechazo y te da visibilidad mediante reportes.

- Null MX deja claro que el dominio no recibe correo.

- La limpieza de DKIM evita que queden claves antiguas reutilizables o confusas.

Ninguna medida aislada hace magia. Juntas, sí forman una postura coherente: este dominio no participa en el correo electrónico y cualquier uso aparente debería considerarse sospechoso.

Verificación

Después de publicar los registros, verifica que estén visibles en DNS:

nslookup -type=TXT tudominio.com

nslookup -type=TXT _dmarc.tudominio.com

nslookup -type=MX tudominio.comY revisa en tu panel DNS si todavía existen selectores bajo _domainkey, por ejemplo:

selector1._domainkey.tudominio.comgoogle._domainkey.tudominio.comdefault._domainkey.tudominio.com

Si encuentras registros viejos que ya no usas, elimínalos o revócalos de forma explícita.

Herramientas online útiles:

No lo dejes para después

Si compras dominios con frecuencia -para proyectos, para proteger tu marca o como inversión- crea una plantilla con estas acciones y aplícala desde el primer día. No esperes a que el proyecto arranque: el dominio es aprovechable por terceros desde el momento en que se registra.

Incluye todos tus dominios aparcados en un inventario y revísalos de forma periódica. Un dominio olvidado, sin estas protecciones, es una oportunidad innecesaria para el abuso.

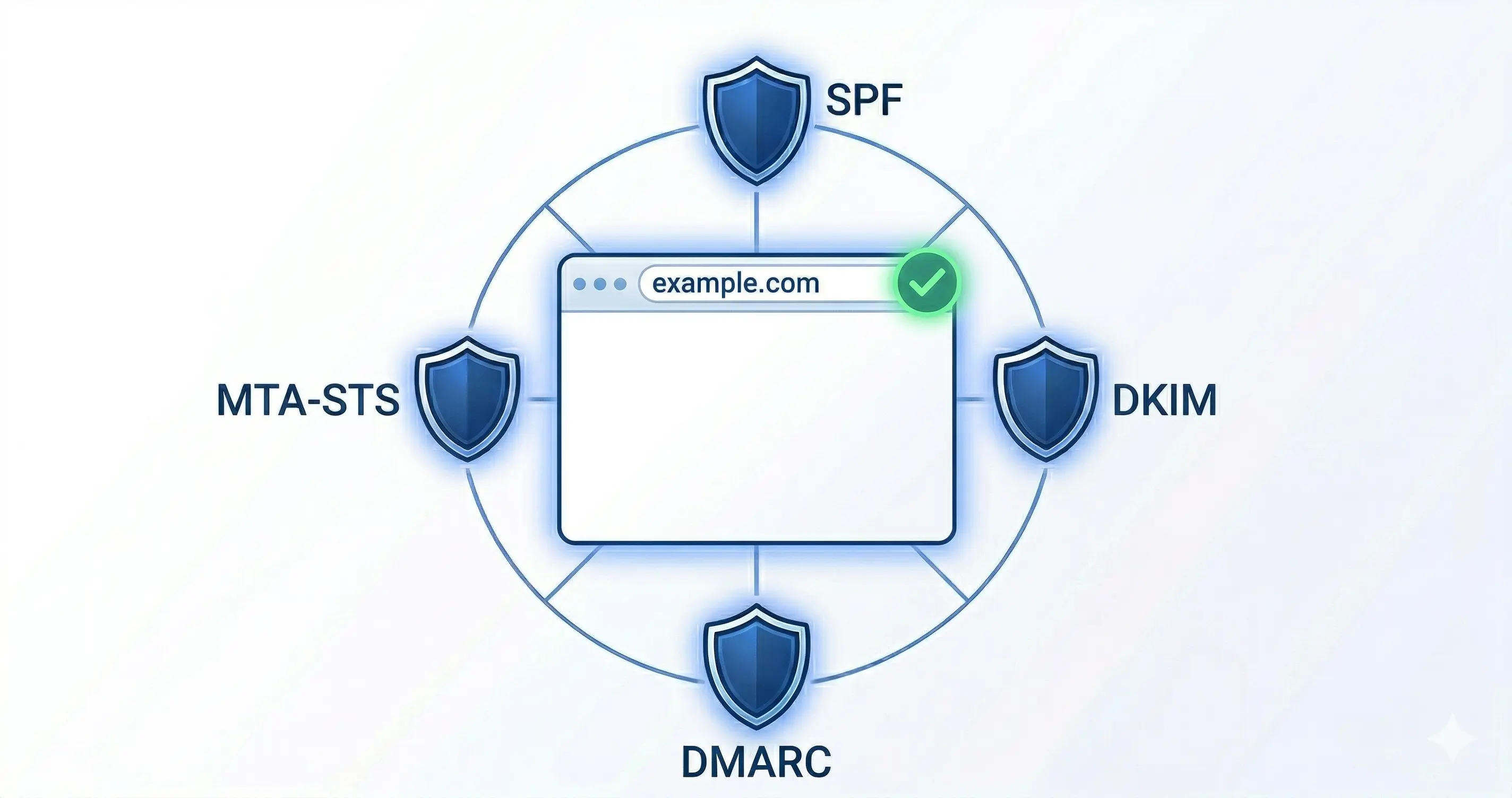

Lectura relacionada: Si tu dominio sí recibe correo, el siguiente paso es MTA-STS: protege el correo de tu dominio en tránsito para reforzar el cifrado TLS entre servidores.

Por: Cesar Rosa Polanco - Basado en un caso real, con apoyo editorial de inteligencia artificial.