Contexto: por qué importa

El phishing es el vector de ataque #1 en ciberseguridad. No por sofisticado, sino por efectivo. El 90% de los ataques dirigidos comienza con un email bien hecho que te engaña en 3 segundos. La diferencia entre tu información segura y comprometida está aquí: en identificar rápido si ese email es genuino.

Los próximos 5 puntos son tus defensas inmediatas.

1. El remitente no cuadra

Mira la dirección completa, no solo el nombre. support@micros0ft-alerts.com no es Microsoft.

Ejemplo real: Recibí un email que parecía de Apple con logo, diseño perfecto, todo. Decía “Verifica tu identidad”. El remitente era apple-security@notification-applesecurity.com. Ni siquiera del dominio apple.com. El atacante contaba con que nadie verifica.

Qué hacer: Antes de hacer nada, mira De: en el email. Pausa el mouse sobre el nombre del remitente (algunos clientes lo muestran). Si la dirección real no incluye el dominio legítimo (@apple.com, @microsoft.com, @tu-banco.com), es phishing. Cuando dudes, ve al sitio oficial (tipea la URL tú mismo, no copies del email) y contáctales desde allí.

2. Urgencia artificial

“Tu cuenta será suspendida en 24 horas.” Las empresas reales no amenazan así por email.

Ejemplo real: Un email que simulaba ser de mi proveedor de hosting decía “ACCIÓN REQUERIDA: Tu servidor se desactiva en 4 horas.” El pánico es el arma. Con ese nivel de urgencia, la mayoría no revisa bien el remitente ni el link.

Qué hacer: Siente el impulso de actuar inmediatamente, es una bandera roja. Las empresas legítimas avisan con tiempo, no amenazan. Si es crítico, llama por teléfono usando el número que ya tienes guardado (no el del email) o inicia sesión directamente en su sitio sin usar links del email. Verifica ahí si realmente hay un problema.

3. Links sospechosos

Hover sin clic. Si apunta a http://banco-verificacion.xyz, es phishing.

Ejemplo real: Vi un email de “confirmación de Stripe” con un botón “Verifica tu cuenta ahora”. Pasé el mouse antes de hacer clic: apuntaba a strjpe-verify.co (nota la “j” en lugar de “i”). El phishing está en los detalles.

Qué hacer: Siempre, siempre pasa el mouse sobre los links antes de hacer clic (o presiona y sostén en móvil para ver la URL destino). Los dominios falsos usan trucos tipográficos: g00gle.com (cero en lugar de O), rn en lugar de m, caracteres Unicode que parecen iguales. Si el dominio no es exacto, no hagas clic. Si necesitas actuar, abre una pestaña nueva y ve al sitio legítimo escribiendo la URL tú mismo.

4. Piden datos sensibles

Ningún banco pide tu contraseña por email. Nunca.

Ejemplo real: Un email que parecía ser de PayPal pedía “Verifica tu identidad completando el formulario adjunto” y solicitaba usuario, contraseña y código OTP. PayPal JAMÁS hace eso. Si hubiera hecho clic, habría perdido acceso a mi cuenta en segundos.

Qué hacer: Esta es la más clara. Ninguna entidad legítima (banco, correo, red social, proveedor de pago) pide credenciales, números de tarjeta, PIN o códigos OTP por email. Si recibiste ese mensaje, es phishing garantizado. No contestes, no relaciones datos, no abras adjuntos. Elimínalo y marca como spam/phishing en tu cliente de correo.

5. Adjuntos inesperados

.zip, .exe, .docm que no esperabas = no abrir.

Ejemplo real: Recibí un email titulado “Invoice_2026.zip” de una dirección que parecía ser de un cliente. Esperaba facturas en PDF, no archivos comprimidos. Extraje el ZIP y contenía un .exe disfrazado de documento. Malware puro.

Qué hacer: Si no esperabas un adjunto o es un formato inesperado, desconfía. Los ejecutables (.exe, .bat, .cmd, .scr), archivos de Office con macros (.docm, .xlsm) y archivos comprimidos (.zip, .rar, .7z) son vehículos comunes de malware. Cuando dudes, pregunta al remitente por otro canal (teléfono, Slack, reunión) antes de abrir.

¿Y si ya hiciste clic?

No entres en pánico, pero actúa rápido:

-

Si hiciste clic en un link: Cambia tu contraseña inmediatamente desde otro dispositivo. Si usas esa contraseña en otros sitios, cámbiala también en esos. Monitorea tu cuenta buscando actividades extrañas.

-

Si descargaste un archivo sospechoso: No lo ejecutes. Escanéalo con VirusTotal (sube el archivo) para verificar si es malware. Si es ejecutable o macro, elimínalo directamente.

-

Si escribiste credenciales en una página falsa: Cambia tu contraseña en la plataforma oficial AHORA. Busca actividad no autorizada. Si es un servicio crítico (email, banca), considera activar autenticación de dos factores o contactar a soporte.

-

Si crees que hay un robo real: Avisa a la entidad (banco, plataforma) por teléfono. Revisa tus reportes de crédito. En algunos países hay organismos que debes notificar (similares a AEPD en España).

Referencias relacionadas

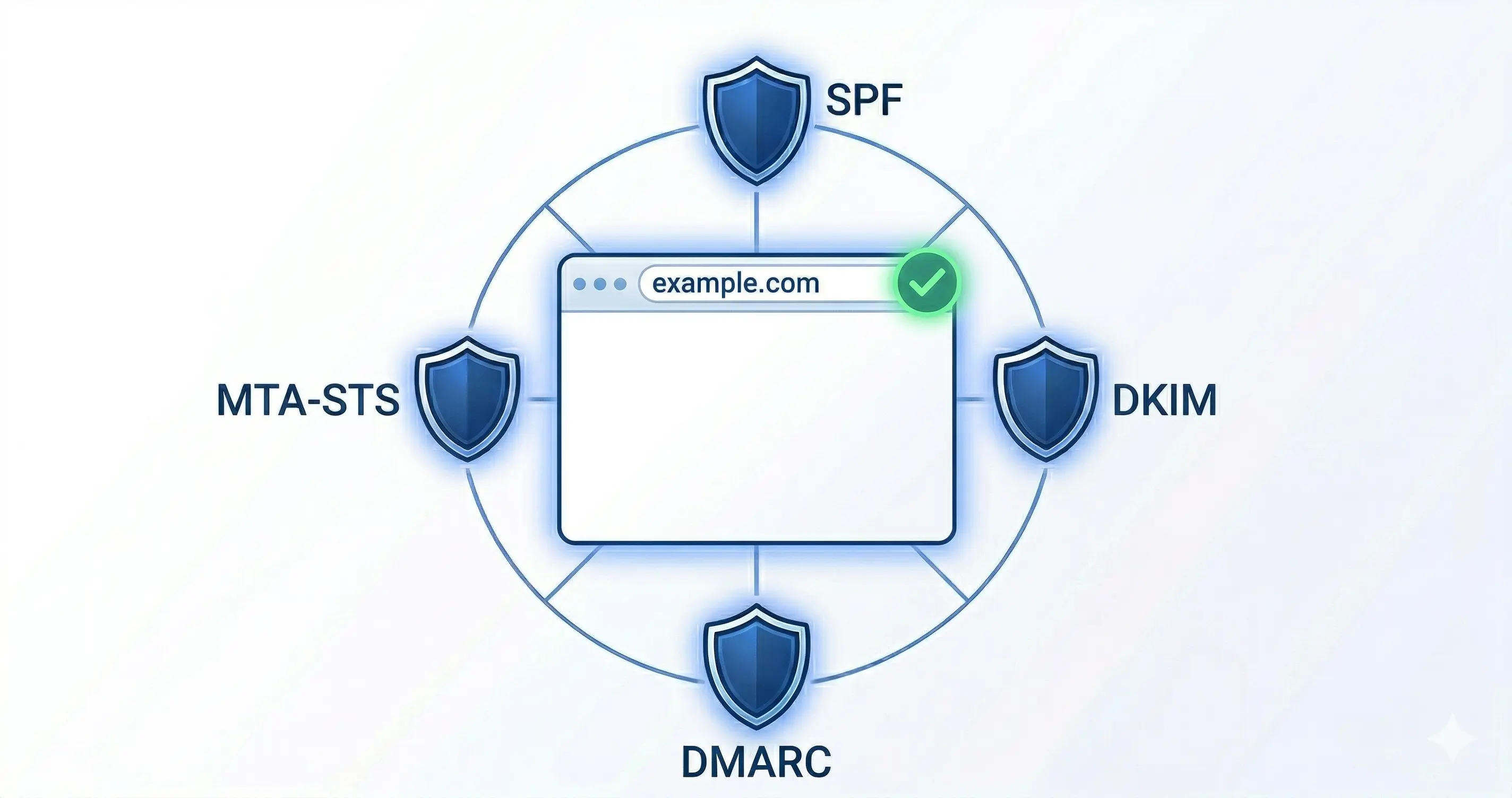

- Infraestructura: MTA-STS: Blindar tu correo - protege el canal de transporte

- Contexto corporativo: IA y Ciberseguridad en la Oficina - estrategia integral de seguridad

Por: Cesar Rosa Polanco - Basado en un caso real, con apoyo editorial de inteligencia artificial.